🚨Resumen semanal de Ciberseguridad, del 16 al 22 de junio del 2024

Resumen de Ciberseguridad Semanal. Vulnerabilidades, Ransomware y alertas importantes.

Te compartimos tu dosis semanal de Ciberseguridad, esperamos que lo disfrutes.

Hoy recibes:

📝 Nuestro último artículo en el Blog de Purple Security: Integración de Soluciones de Ciberseguridad: Mejores Prácticas

🗞️ Las 5 noticias +1 más relevantes del 16 al 22 de junio del 2024.

📝 Nuevos artículos del Blog Purple Security

Integración de Soluciones de Ciberseguridad: Mejores Prácticas

Aprende las mejores prácticas para la integración de soluciones de ciberseguridad en tu organización. Descubre cómo asegurar una implementación efectiva y maximizar la protección de tus sistemas y datos.

☕️ Noticias de la semana

Aquí tienes un resumen de las cinco noticias de ciberseguridad más relevantes de las últimas semanas:

Vulnerabilidad Crítica en Routers ASUS que Permite Bypass de Autenticación Remota (CVE-2024-3080): Se ha descubierto una vulnerabilidad crítica en siete modelos de routers ASUS que permite la omisión de autenticación remota, lo que permitiría a atacantes obtener acceso no autorizado. Este fallo, con un CVSS de 9.8, puede llevar al control total del router afectado, exponiendo la red interna a ataques adicionales.

Se sugiere actualizar el firmware de los routers afectados según las instrucciones de ASUS inmediatamente. Monitorear sus redes para detectar accesos no autorizados y apliquen configuraciones de seguridad adicionales como la segmentación de red.

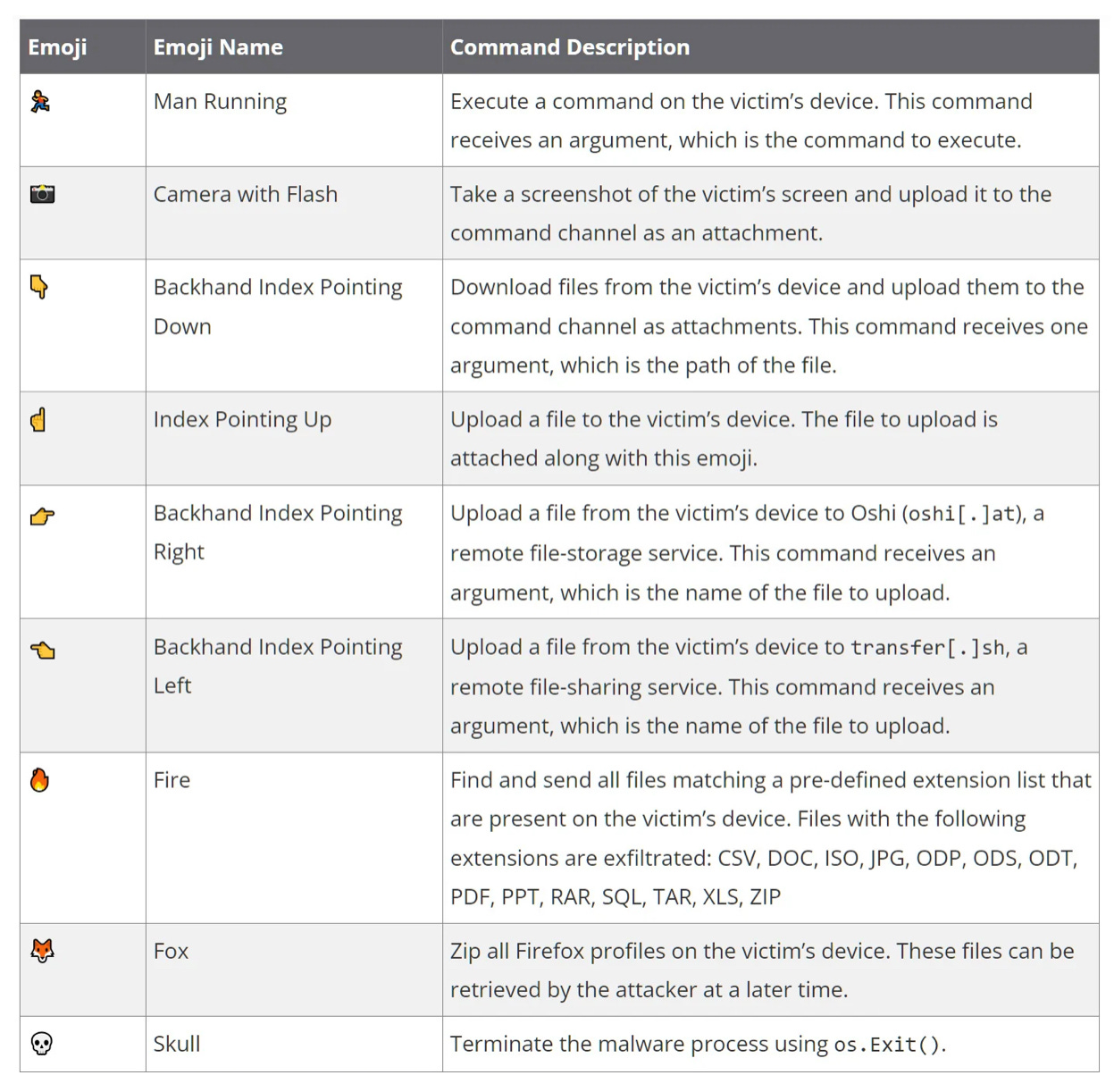

Nuevo Malware para Linux Controlado a Través de Emojis en Discord: Se ha identificado un nuevo malware para sistemas Linux que es controlado utilizando emojis enviados por Discord y ha sido nombrado como “DISGOMOJI”. Esto permite a los actores de amenaza ejecutar comandos de una manera difícil de detectar. La capacidad de controlar el malware vía Discord y utilizando emojis complicaría enormemente la detección y mitigación del mismo.

Es importante la implementación y actualización de sistemas de monitoreo de actividad sospechosa, configurar alertas sobre tráfico inusual hacia y desde plataformas de chat, y educar a la fuerza laboral sobre este nuevo vector de ataque.

Microsoft Parchó una Vulnerabilidad de Outlook que Permite Ataques "Zero-Click" (CVE-2024-30103): Microsoft ha lanzado un parche para una vulnerabilidad crítica en Outlook que permite a los atacantes ejecutar código sin interacción del usuario ("zero-click"). Este tipo de vulnerabilidades son altamente peligrosas debido a que no requieren la interacción del usuario, lo que permite que el ataque sea prácticamente invisible.

Para resolver este fallo de seguridad se deben aplicar las actualizaciones más recientes de Microsoft inmediatamente. Revisar las directrices de seguridad de Outlook y deshabilitar la ejecución automática de objetos activos en correos electrónicos.

Fallas Críticas en vCenter de VMware Permiten Ejecución Remota de Código y Robo de Datos: VMware ha publicado parches para varias vulnerabilidades críticas en vCenter que permiten la ejecución remota de código y el robo de datos. La explotación exitosa de esta vulnerabilidad puede comprometer numerosas máquinas virtuales dentro de la infraestructura afectada, exponiendo datos sensibles y permitiendo el control remoto.

VMware ha liberado los parches para remediar la vulnerabilidad presentada, se recomienda aplicarlas de inmediato, además de evaluar las configuraciones de seguridad de su entorno vCenter, y realicen auditorías de seguridad periódicas para identificar posibles brechas.

Grupo Vinculado a China Explota Dispositivos F5 BIG-IP Desactualizados: Un grupo de amenaza persistente avanzado (APT) vinculado a China ha estado explotando vulnerabilidades en dispositivos F5 BIG-IP desactualizados durante tres años. Los dispositivos comprometidos pueden permitir la exfiltración de datos sensibles y el control remoto de la infraestructura de red.

Es indispensable revisar y asegurar que todos los dispositivos F5 BIG-IP estén actualizados. Adicional implementar medidas de detección y respuesta ante intrusiones (IDR) específicas para identificar actividad irregular en estos dispositivos.

Explotación Activa de una Vulnerabilidad Reciente en SolarWinds Serv-U (CVE-2024-28995): Se ha confirmado la explotación activa de una vulnerabilidad recientemente descubierta en SolarWinds Serv-U, que permite la ejecución remota de código. Los atacantes pueden utilizar esta vulnerabilidad para tomar control de sistemas Serv-U, facilitando el acceso no autorizado y potenciales movimientos laterales dentro de la red comprometida.

Se recomienda aplicar el parche de seguridad proporcionado por SolarWinds inmediatamente, además de reforzar las políticas zero trust y el esfuerzo de monitoreo en búsqueda de las actividades sospechosas relacionadas con Serv-U.

Gracias por leer nuestro resumen semanal. Recuerda, estamos aquí para ayudarte a navegar el complejo mundo de la ciberseguridad. No dudes en responder a este correo con tus preguntas o inquietudes. ¡Hasta la próxima semana!

Te invitamos a compartir esta publicación, visitar nuestro sitio web y conectar en redes sociales.