✅ 89% en 30 días: lo que el índice de exposición de ciberseguridad revela sobre las empresas

Tu dosis semanal de ciberseguridad – Edición 03 de noviembre 2025

¡Bienvenidos a nuestra edición semanal! Aquí encontrarás las noticias y tendencias más relevantes del mundo de la ciberseguridad, cuidadosamente seleccionadas y sintetizadas para mantenerte informado y preparado en un entorno de amenazas digitales en constante evolución.

📩 Hoy Recibes:

🗞️ Las noticias más relevantes en ciberseguridad: Reconfigura tu 2FA en X; BlueNoroff (GhostCall/GhostHire) y spear‑phishing financiero; ransomware migra a exfiltración; Qilin explota WSL en Windows; Herodotus evade biometría en Android; phishing en LinkedIn a ejecutivos; y CVE crítico en VMware Tools en explotación activa.

✍️ Análisis y Opinión: ⚖️ (Informe Exposue Management 2025) Ciberseguridad sin excusas: por qué la exposición digital ya no es un riesgo técnico, sino estructural

Calaverita Cibernética 2025💀

⚡ TL;DR – Ciberseguridad en 2 minutos, aquí tienes el resumen…

🔑 X (Twitter) exige reconfigurar tus llaves 2FA antes del 10 de noviembre tras el cambio a x.com.

👻 BlueNoroff (Lazarus) lanza nuevas cadenas de malware: GhostCall y

GhostHire atacan con spear-phishing financiero.

💰 Ransomware cambia de táctica: menos cifrado, más robo y extorsión de datos.

🐍 Qilin RaaS usa WSL en Windows para desplegar cifradores Linux sin ser detectado.

📱 Herodotus, troyano Android con “escritura humana”, evade biometría y se expande desde Brasil.

🎣 Phishing en LinkedIn apunta a ejecutivos financieros con falsas invitaciones a juntas directivas.

🧭 Análisis y Opinión: El Exposure Management Index 2025 revela lo que muchos temían:

la ciberseguridad ya no es un gasto técnico, sino una necesidad estructural.

💡 Mismo riesgo, menos recursos: las PyMEs enfrentan amenazas de nivel corporativo.

🚀 Las que actúan rápido convierten la agilidad en su mejor defensa.

⚙️ En seguridad, madurez ≠ tamaño — depende de compromiso y liderazgo.

Entre velas, códigos y firewalls: llegó la Calaverita de Purple Security 💀🔒💜

💀💜 Calaverita Cibernética 2025: La Muerte quiso hackear… pero no pudo entrar!

Cierta noche de noviembre, la Muerte quiso probar,

si el sistema de Purple Security podría vulnerar.

Con su hoodie y su teclado, pensó ser muy sigilosa,

pero el firewall le dijo: “¡Aquí no, calaca curiosa!”

Mandó un phishing por correo, con asunto “¡ganaste un millón!”,

pero el filtro la bloqueó sin darle explicación.

Intentó fuerza bruta, y hasta cambiar la IP,

mas la red estaba alerta… no logró ni el primer “ok”.

Furiosa gritó la flaca: “¡Nadie escapa de mi ataque!”

pero el SOC ya la esperaba con su cibercontraataque.

Entre alertas y reportes, la Muerte tuvo que aceptar:

“¡Estos de morado protegen… ni el más allá pude hackear!”

☕️ Noticias de la semana

🔑 Actualización Urgente en Autenticación de 2FA para X (porque somos ex twitteros :))

X, anteriormente conocido como Twitter, ha notificado a sus usuarios que deberán volver a registrar sus llaves de seguridad para la autenticación de dos factores (2FA) antes del 10 de noviembre. Este aviso se debe a una reciente actualización de seguridad que afecta a las llaves físicas utilizadas para proteger las cuentas del acceso no autorizado y se debe precisamente al cambio de dominios de twitter.com a x.com. Te lo compartimos porque somos ex twitteros, para que no te quedes sin acceso a tu cuenta ;).

📌 Importante:

X exige volver a registrar las llaves de 2FA.

Plazo límite hasta el 10 de noviembre para evitar perder acceso.

El cambio impacta a todos los usuarios que utilizan llaves de seguridad física.

🔗 Fuente: BleepingComputer

2. 🕵️♂️ Descubiertas las nuevas cadenas de malware GhostCall y GhostHire por BlueNoroff

Investigadores han revelado dos nuevas cadenas de malware denominadas GhostCall y GhostHire, vinculadas al grupo de amenazas BlueNoroff, conocido por sus ataques sofisticados y su afiliación con el grupo Lazarus de Corea del Norte. Estas herramientas maliciosas han sido desplegadas para infiltrarse en sistemas corporativos mediante técnicas avanzadas de spear-phishing, con el objetivo principalmente de comprometer datos financieros y establecer el control remoto sobre las redes afectadas.

📌 Importante:

Actores involucrados: BlueNoroff, asociado con el grupo Lazarus de Corea del Norte.

Técnicas utilizadas: Spear-phishing para facilitar la inserción de malware en sistemas corporativos.

Impacto: Robo de datos financieros y control remoto sobre redes de empresas.

🔒 ¿Cómo protegerse?

Implementar medidas de detección contra spear-phishing, como el uso de herramientas de análisis de correos electrónicos para identificar intentos fraudulentos.

Asegurar la segmentación de la red para limitar el acceso no autorizado dentro de la infraestructura corporativa y contener posibles infiltraciones.

Mantener actualizadas las políticas de acceso y monitoreo de actividad inusual para detectar rápidamente cualquier anomalía.

🔗 Fuente: The Hacker News

3. 🛡️ Cambios en el objetivo de los ataques de ransomware

Recientemente, se ha observado un cambio significativo en la estrategia de los atacantes que utilizan ransomware. Debido a que las demandas de pago están siendo menos efectivas, los cibercriminales están centrando sus esfuerzos en el robo de datos para extorsionar a las empresas. Este cambio táctico es liderado principalmente por grupos especializados, aprovechando vulnerabilidades en la infraestructura de TI para comprometer la confidencialidad de la información sensible.

📌 Importante:

Actores involucrados: Grupos especializados en ransomware están detrás de este cambio estratégico.

Técnica: Aprovechamiento de vulnerabilidades de infraestructura para el robo de datos.

Impacto: Potencial daño reputacional y riesgo de cumplimiento normativo, además de daño financiero.

🔒 ¿Cómo protegerse?

Implementar soluciones avanzadas de detección y respuesta para identificar actividades inusuales en la red tempranamente.

Revisar y reforzar el cifrado de datos sensibles en tránsito y en reposo para mitigar el impacto de una posible filtración.

Establecer un plan robusto de respuesta a incidentes que incluya medidas específicas para la gestión de extorsiones no financieras.

🔗 Fuente: ZDNet

4. 🐍 Ransomware Qilin utiliza WSL para atacar Windows con cifradores Linux

Recientemente se ha descubierto que la banda de ransomware Qilin está explotando el Subsistema de Windows para Linux (WSL) para ejecutar cifradores de archivos Linux en sistemas Windows. Este nuevo método de ataque permite a los ciberdelincuentes evitar ciertas defensas de seguridad, ya que corre bajo un entorno Linux que puede ser menos vigilado. La importancia de este ataque radica en su capacidad para sobresaltar los sistemas Windows, abriendo la puerta a nuevas formas de ransomware que podrían instalarse sin ser detectadas por soluciones de seguridad convencionales. Aunque hasta ahora los ataques se han centrado principalmente en otras regiones, las empresas en México y América Latina deben estar alertas ante esta innovadora técnica, ya que podrían ser replicadas en cualquier lugar.

📌 Importante:

Actor involucrado: Grupo de ransomware Qilin.

Vulnerabilidad explotada: Uso del Subsistema de Windows para Linux (WSL).

Sectores potencialmente afectados: Todas las empresas que utilicen tanto sistemas Windows como Linux.

🔒 ¿Cómo protegerse?

Revisar y restringir el acceso al WSL si no es esencial para la operación de la empresa.

Implementar soluciones de seguridad que puedan monitorizar y detectar comportamientos anómalos en entornos WSL.

Mantener actualizados los sistemas de seguridad con mecanismos capaces de identificar nuevas variantes de ransomware, incluso aquellas que operen en múltiples entornos.

🔗 Fuente: BleepingComputer

5. 📱 Herodotus: Malware Android que simula comportamiento humano

Se han detectado campañas activas del malware Herodotus en Italia y Brasil, un troyano para dispositivos Android diseñado para evadir sistemas de detección biométrica mediante la simulación de escritura humana. Este malware permite la toma de control total del dispositivo, siendo comercializado como malware-as-a-service (MaaS). Estas características lo posicionan como una amenaza emergente en el panorama del cibercrimen. La relevancia para México y América Latina radica en el uso de técnicas avanzadas de simulación y su potencial expansión global, lo que representa un riesgo de réplica en la región.

📌 Importante:

Actores involucrados: Malware creado por ‘K1R0’, operado como servicio (MaaS).

Técnica utilizada: Simulación de escritura humana con retrasos aleatorios para evadir detección.

Campañas conscientes: Activas en Brasil e Italia; potencial expansión global.

🔒 ¿Cómo protegerse?

Reforzar las medidas contra SMiShing: Implementar soluciones que bloqueen la carga lateral de aplicaciones no verificadas.

Monitoreo de permisos de accesibilidad: Inspeccionar activa y regularmente las aplicaciones que solicitan privilegios de accesibilidad en dispositivos empresariales.

Implementar detecciones avanzadas: Utilizar sistemas de seguridad que clasifiquen patrones de interacción específicos del usuario para detectar comportamientos anómalos.

🔗 Fuente: Security Affairs

6. 🎣 LinkedIn desafía con phishing dirigido a ejecutivos financieros

Un reciente ataque de phishing ha sido identificado en LinkedIn, donde atacantes han suplantado invitaciones a juntas directivas para engañar a ejecutivos del sector financiero. Los atacantes se aprovechan de la confianza en las plataformas profesionales y de la relevancia de las invitaciones para aumentar el éxito de la estafa. Este tipo de ataque importa porque demuestra la sofisticación creciente de los métodos de phishing y el uso de ingeniería social para dirigirse a altos ejecutivos, multiplicando el riesgo de comprometer información crítica. Las empresas en México y Latinoamérica deben estar alertas, dado que estas tácticas pueden replicarse fácilmente en nuestra región debido a la globalización de redes profesionales.

📌 Importante:

Actores involucrados: Atacantes no identificados, usando perfiles falsos en LinkedIn.

Técnica: Phishing utilizando invitaciones falsas a reuniones de juntas directivas.

Sector afectado: Principalmente el sector financiero, haciéndolo relevante para otras industrias también expuestas.

🔒 ¿Cómo protegerse?

Implementar autenticación en dos pasos para cuentas de LinkedIn para minimizar accesos no autorizados.

Instaurar políticas internas donde se verifiquen todas las invitaciones a reuniones a través de canales alternativos antes de interactuar con enlaces o descargar archivos.

Monitorear de manera proactiva cualquier actividad inusual en cuentas de correos y redes profesionales de ejecutivos clave.

🔗 Fuente: Bleeping Computer

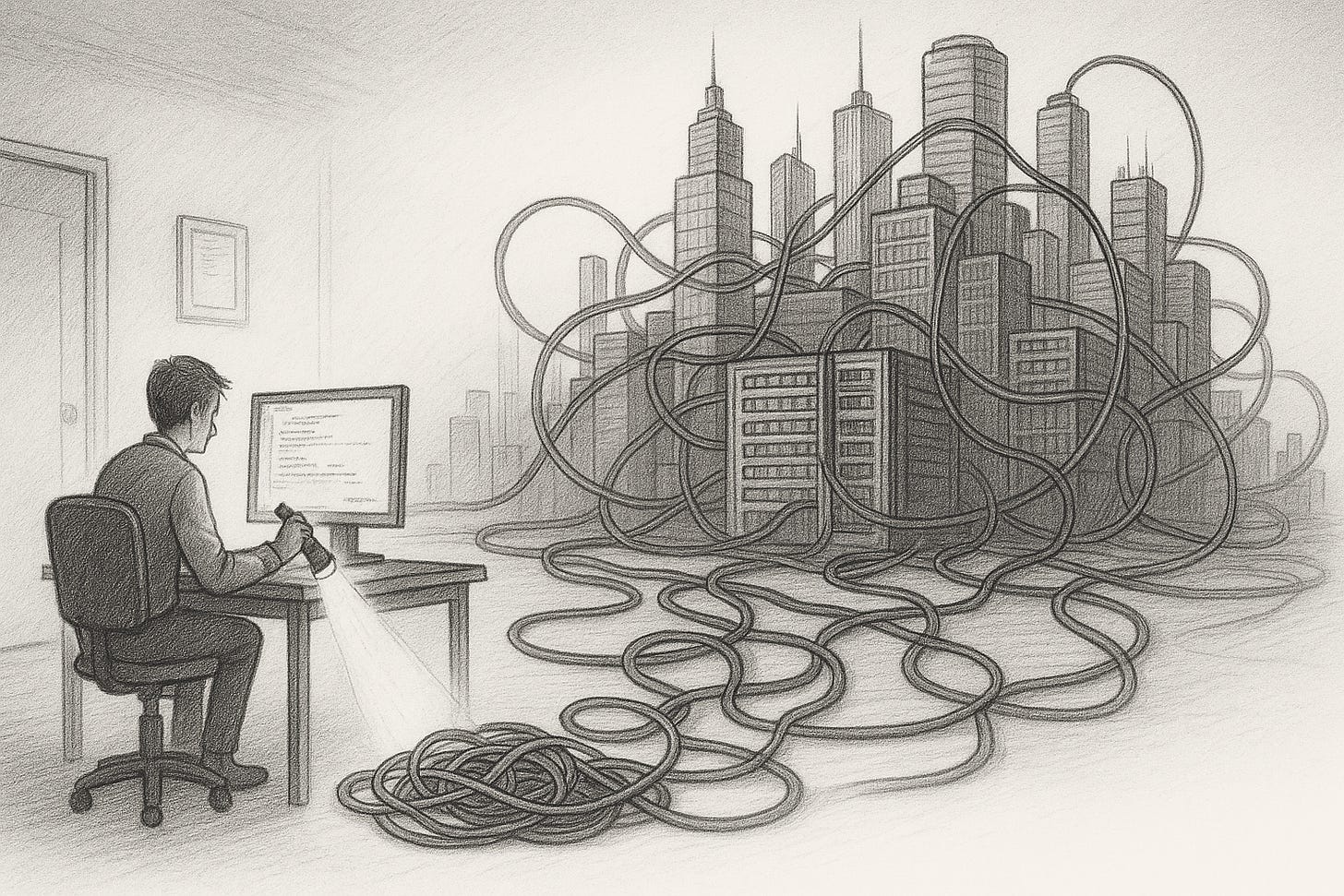

✍️ Análisis y Opinión - ⚖️ (Informe Exposue Management 2025) Ciberseguridad sin excusas: por qué la exposición digital ya no es un riesgo técnico, sino estructural

Por años, muchas empresas han considerado la ciberseguridad como un gasto opcional, algo que puede posponerse cuando los márgenes aprietan o el crecimiento apremia. Pero los datos del nuevo Exposure Management Index 2025 publicado por Intruder revelan una realidad incómoda: la seguridad ya no es un lujo operativo, sino una necesidad estructural.

El informe, basado en más de 3,000 organizaciones pequeñas y medianas, muestra con claridad que las PyMEs enfrentan el mismo nivel de exposición que las multinacionales, pero con menos recursos, menos personal y, muchas veces, sin una estrategia consolidada. Y aunque el discurso de la “transformación digital” se repite como mantra, la verdad es que crecer sin gobernanza equivale a exponerse más rápido.

🧠 El desafío asimétrico: mismas amenazas, menos defensas

En el entorno actual, el tamaño no ofrece inmunidad.

Los atacantes no discriminan entre corporaciones globales y empresas medianas con 500 empleados: la superficie de ataque se ha democratizado, y los exploit kits impulsados por inteligencia artificial hacen que vulnerabilidades antiguas —incluso de hace tres años— vuelvan a ser explotadas como si fueran nuevas.

Intruder lo resume con precisión: “los viejos CVEs son los nuevos zero-days”.

La IA está acelerando el ritmo de los atacantes, permitiendo reescribir y reutilizar vulnerabilidades pasadas con una eficiencia inédita. En consecuencia, el riesgo deja de ser una cuestión técnica y pasa a ser una cuestión de gestión: cómo priorizar, asignar recursos y responder en tiempo real a un entorno que se mueve más rápido que cualquier comité de aprobación.

🚀 Agilidad y enfoque: las ventajas del tamaño pequeño

El estudio también revela una paradoja alentadora: las pequeñas empresas pueden moverse más rápido que las grandes.

Las organizaciones con menos de 50 empleados remediaron vulnerabilidades críticas casi el doble de rápido que las medianas.

No se trata de tener más tecnología, sino de tener menos fricción. Menos capas, menos aprobaciones, más acción.

Ahí radica una oportunidad estratégica: la agilidad como defensa.

Las PyMEs que integran la seguridad en sus operaciones diarias —sin esperar auditorías o incidentes— demuestran que la velocidad de respuesta puede convertirse en ventaja competitiva.

Remediar rápido no solo reduce el riesgo técnico; protege la reputación, la continuidad y la confianza.

🧩 Regulación y madurez: Europa marca el camino

Otro hallazgo clave del informe es el impacto positivo de los marcos regulatorios como DORA, NIS2 y el Cyber Resilience Act.

Por primera vez, las empresas europeas registran 100 vulnerabilidades críticas menos en promedio que sus contrapartes norteamericanas.

Esto sugiere que la regulación, lejos de ser una carga, está funcionando como catalizador de higiene cibernética.

En América Latina, donde la regulación aún avanza lentamente, el impulso deberá venir de la autorregulación y de la presión del mercado.

Cada vez más clientes —especialmente corporativos— exigen pruebas de madurez en seguridad antes de firmar contratos: pentests periódicos, políticas de Zero Trust, y cumplimiento de estándares internacionales.

La seguridad ya no solo es un requisito técnico: es una credencial de confianza comercial.

⚙️ El verdadero cambio: unir lo que se encuentra con lo que se arregla

El informe también deja una enseñanza operativa que resuena en todos los sectores: la brecha entre descubrir y remediar sigue siendo el punto débil.

Los equipos de seguridad detectan vulnerabilidades, pero los equipos de desarrollo o infraestructura son los responsables de corregirlas —y en esa transferencia se pierde velocidad, claridad y, muchas veces, urgencia.

El cambio no depende de más herramientas, sino de flujos de trabajo integrados y responsabilidades compartidas.

Cuando los ingenieros cuentan con acceso a las mismas plataformas de exposición que los analistas de seguridad, la remediación deja de ser un favor y se convierte en parte del proceso productivo.

No se trata de correr detrás de cada CVE, sino de enfocarse en los que realmente importan: los que son explotables, antiguos o expuestos públicamente.

🔒 Madurez sin tamaño

Los resultados del Exposure Management Index muestran un mensaje claro:

la madurez en ciberseguridad no depende del tamaño de la empresa, sino del nivel de compromiso.

El costo del retraso —como lo evidencian incidentes recientes en aeropuertos europeos y fabricantes globales— ya no es hipotético. Cada vulnerabilidad ignorada puede convertirse en un punto de entrada con impacto operativo, financiero y reputacional.

Las organizaciones más resilientes no son las que más invierten, sino las que aprenden más rápido y actúan sin excusas.

La seguridad dejó de ser un tema técnico: es, hoy, una disciplina de liderazgo.

Si deseas darle un vistazo completo al reporte, te comparto el enlace: 2025 Exposure Management Index

Gracias por leer nuestro resumen semanal. Recuerda, estamos aquí para ayudarte a navegar el complejo mundo de la ciberseguridad. No dudes en responder a este correo con tus preguntas o inquietudes.

¡Hasta la próxima semana! 🎯

Te invitamos a compartir esta publicación, visitar nuestro sitio web y conectar en redes sociales.